можно ли перехватить, какая программа обращается к определенному IP-адресу?

Я обнаружил, что мой компьютер наводнения и хотите проверить адреса один за другим.

можно ли для этого настроить аудит?

можно ли перехватить, какая программа обращается к определенному IP-адресу?

Я обнаружил, что мой компьютер наводнения и хотите проверить адреса один за другим.

можно ли для этого настроить аудит?

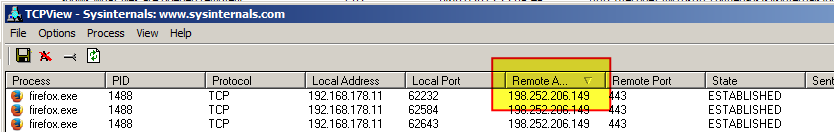

TCPView С SystemInternals отобразит " подробные списки всех конечных точек TCP и UDP в вашей системе, включая локальные и удаленные адреса и состояние TCP-подключений."

TCPView-это программа для Windows, которая покажет вам подробные списки всех конечных точек TCP и UDP в вашей системе, включая локальные и удаленные адреса и состояние TCP-подключений. В Windows Server 2008, Vista и XP, TCPView также сообщает имя процесса, которому принадлежит конечная точка. TCPView предоставляет более информативное и удобное подмножество программы Netstat, поставляемой с Windows. Загрузка TCPView включает Tcpvcon, версию командной строки с той же функциональностью.

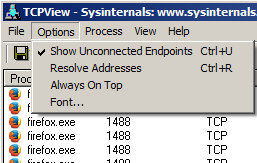

убедитесь, что у вас есть "разрешить адреса" снят флажок, чтобы получить IP-адреса вместо домена Имена.

вы можете сортировать результаты по "удаленный адрес", чтобы найти IP-адрес, который вас интересует.

пример:

этот скриншот показывает подключение Firefox к stackoverflow.com.

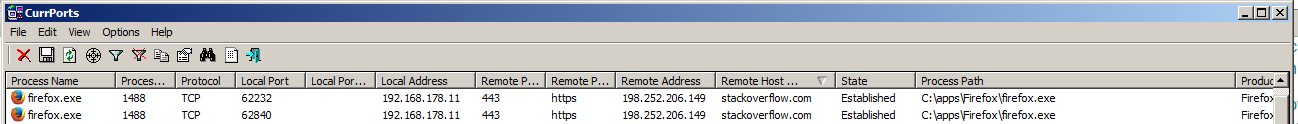

CurrPorts С Nirsoft предоставляет очень похожи функциональность.

CurrPorts-это программное обеспечение для мониторинга сети, которое отображает список всех открытых портов TCP / IP и UDP на вашем локальном компьютере. Для каждого порта в списке также отображается информация о процессе, который открыл порт, включая имя процесса, полный путь процесса, сведения о версии процесса (имя продукта, описание файла и т. д.), время создания процесса и пользователя, который его создал.

пример:

этот скриншот показывает подключение Firefox к stackoverflow.com.

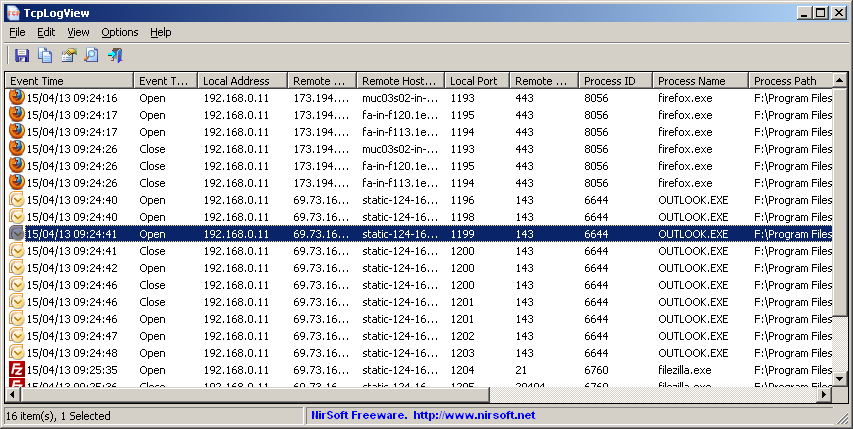

TcpLogView и с Nirsoft обеспечивает протоколирование соединений TCP.

TcpLogView это простая утилита, которая контролирует открытый TCP и добавляет новую строку журнала каждый раз, когда TCP-соединение открыто или закрыто. Для каждого журнала строке отображается следующая информация: время, тип события (открытие, закрытие, слушать), локальный адрес удаленный адрес удаленный хост имя, локальный порт, удаленный порт, идентификатор процесса, имя процесса, и страны, информация из удаленных IP (требуется для того, чтобы скачать IP к стране, файл отдельно.)

Я никоим образом не связан с SystemInternals (частью Microsoft) или Nirsoft, я просто конечный пользователь их (бесплатных) утилит.

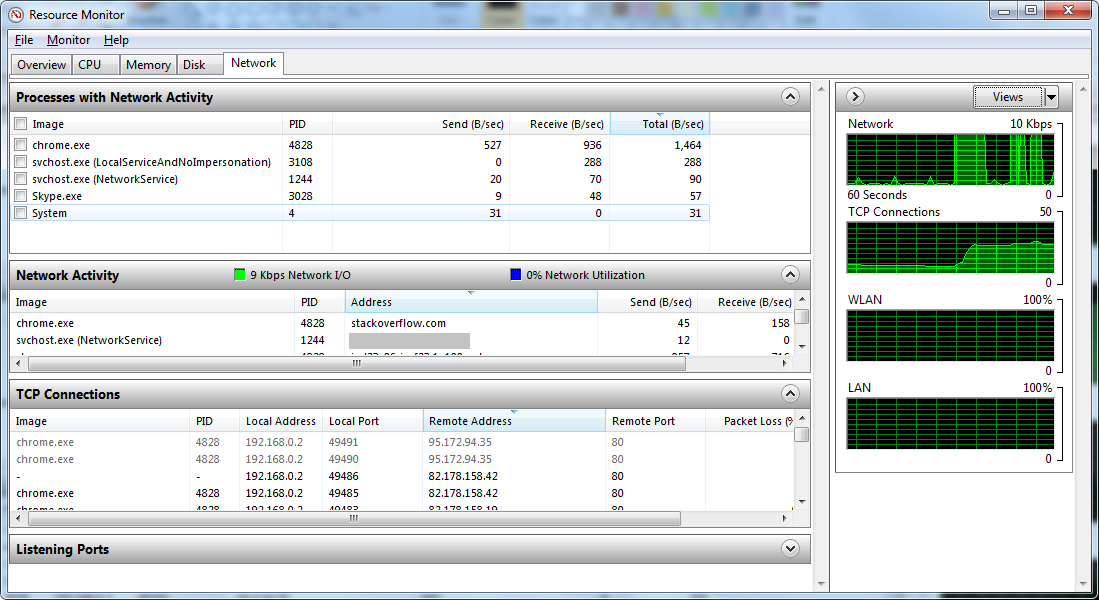

в Windows 7/8* / 10 можно использовать монитор ресурсов -> вкладка сеть.

самый простой способ открыть Монитор ресурсов-это:

* = неподтвержденные

вы можете достичь этого без загрузки дополнительных инструментов из командной консоли администратора, а также.

запустить командную оболочку администратора:

введите команду: netstat-tabn

переключатели означают следующее:

Это, по общему признанию, не так сложно, как вывод, достигнутый многими параметрами графического интерфейса, но он присутствует и доступен без загрузки дополнительных инструментов. Он также работает на Linux со слегка отличающимися переключателями.

как сказал antik, вы можете использовать netstat из командной строки администратора. Я бы предложил, однако, что вы используете o вместо b, таким образом, выход будет на одной строке для записи, и вы можете дополнительно отфильтровать его с помощью find. У вас не будет имени процесса, а идентификатор процесса:

Э. Г.

netstat -aon | find ":80"

отображает все подключения через порт 80 (локально или удаленно)

затем вы можете проверить этот процесс в Диспетчере задач или сделать другой фильтр в командной строке с помощью tasklist на этот раз:

tasklist | find "1100"

или

tasklist /FI "PID eq 1100"