порт 22 в частности. Я установил freeSSHd на Windows Server 2008 коробка, которая работает только IIS. Когда я пытаюсь запустить службу SSH, он говорит мне, что порт уже используется. Как узнать, какая служба использует этот порт?

Как узнать, какая служба использует определенный порт?

6 ответов

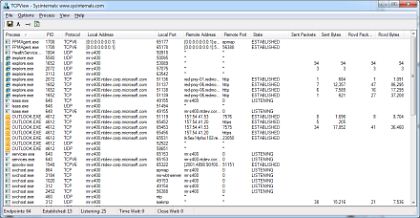

Sysinternals TCPView покажет вам TCP / UDP порты, которые используются и процессы, которые их используют.

netstat -b в командной строке также будет работать. Sysinternals TCPView в основном красивее GUI версия,netstat - это инструмент, который поставляется с Windows.

пример вывода:

Active Connections Proto Local Address Foreign Address State PID TCP john:2817 localhost:2818 ESTABLISHED 972 [firefox.exe] TCP john:2818 localhost:2817 ESTABLISHED 972 [firefox.exe] TCP john:2821 localhost:2822 ESTABLISHED 972 [firefox.exe] TCP john:2822 localhost:2821 ESTABLISHED 972 [firefox.exe] TCP john:3177 peak-colo-196-219.peak.org:http ESTABLISHED 972 [firefox.exe] TCP john:3182 peak-colo-196-219.peak.org:http ESTABLISHED 972 [firefox.exe] TCP john:2879 67.69.247.70:http CLOSE_WAIT 972 [firefox.exe] TCP john:2880 67.69.247.70:http CLOSE_WAIT 972 [firefox.exe] TCP john:2881 67.69.247.70:http CLOSE_WAIT 972 [firefox.exe] TCP john:2882 67.69.247.70:http CLOSE_WAIT 972 [firefox.exe] TCP john:2883 67.69.247.70:http CLOSE_WAIT 972 [firefox.exe] TCP john:2884 67.69.247.70:http CLOSE_WAIT 972 [firefox.exe]

netstat -an покажет все порты, которые сейчас с их адреса в числовой форме.

Для поиска информации о конкретном порте используйте netstat -an | grep PORTNO.

netstat в Windows 2008:

Запустите командную строку с "Запуск от имени администратора", затем введите netstat -anb.

команда работает быстрее в числовой форме (-n), и -b опция требует высоты.

для фильтрации выходных данных и проверки только udp-портов: используйте netstat -anb -p udp

принять его на следующий уровень с CurrPorts от NirSoft:

CurrPorts отображает список всех открытые порты TCP / IP и UDP на локальном компьютере. Для каждого порта в списке, информация о процесс, который открыл порт, также отображается, включая имя процесса, полный путь процесса, версия информация о процессе (продукте название, описание файла, и так далее), время, когда процесс был создан, и пользователь, который его создал.

не только это, но:

кроме того, CurrPorts позволяет закрыть нежелательные TCP соединения, убить процесс, который открыл порты, и сохраните информацию о портах TCP / UDP в HTML-файл, XML-файл или текстовый файл с разделителями табуляции. Currports также также автоматически маркируйте с пинком цвет подозрительных TCP / UDP портов по неопознанным заявкам (Приложения без версии информация и иконки)

Run netstat –ano | find “0.0.0.0:22” под оцениваемыми правами и получаем ID процесса (номер в последнем столбце).

затем используйте Диспетчер задач (Ctrl + Shift+Esc) для идентификации процесса. Если столбец PID не отображается, включите его ("вид" > "выбрать столбцы" > "PID (идентификатор процесса)")

Komp

Komp