У меня дома есть небольшая локальная сеть, в которой два компьютера подключены к модему-маршрутизатору.

Я хочу захватить пакеты, идущие от маршрутизатора к определенному серверу (я знаю IP-адрес сервера).

производитель маршрутизатора-D-Link.

У меня дома есть небольшая локальная сеть, в которой два компьютера подключены к модему-маршрутизатору.

Я хочу захватить пакеты, идущие от маршрутизатора к определенному серверу (я знаю IP-адрес сервера).

производитель маршрутизатора-D-Link.

во-первых, вы будете иметь, чтобы получить между всеми, что трафик. Вы можете сделать это несколькими способами, Самый простой из которых, вероятно, заключается в том, чтобы определить, действительно ли вам нужен трафик с обоих компьютеров или только трафик с одного компьютера.

Если вам нужны оба, подключить компьютеры к концентратору, а затем к маршрутизатору. Концентратор отправляет весь сетевой трафик на все порты, а коммутатор отправляет его только по назначению.

Если у вас есть только переключатель, Я полагаю, что вы могли бы установить один компьютер в качестве шлюза и указать второму компьютеру на него, но это грязно.

Если вам нужно все трафик, даже маршрутизатор, поместите концентратор после маршрутизатора и подключите к нему компьютер. Это может работать только если трафик вы пытаетесь захватить не исходить из машины, которую вы используете для захвата пакетов, в противном случае вы собираетесь запустить в более грязной конфигурации.

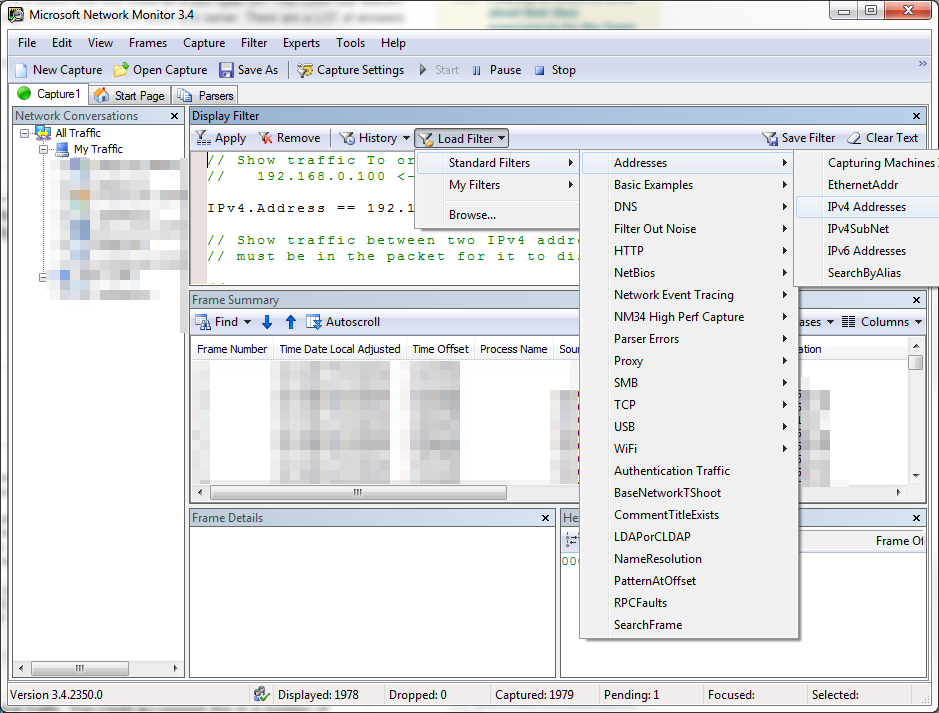

после того, как вы имейте весь трафик, проходящий мимо NIC вашего компьютера, возьмите анализатор пакетов (я на самом деле предпочитаю Сетевой Монитор Windows over Wireshark) и начать захват пакетов. Вы, вероятно, захотите отфильтровать трафик, чтобы просто отобразить рассматриваемый сервер. Фильтры в Microsoft сетевой монитор очень удобный :

Если вы запускаете DD-WRT на своем домашнем маршрутизаторе, вы можете запустить tcpdump непосредственно на маршрутизаторе, а вывод возвращается в локальную систему для последующей обработки.

пример:

ssh root@192.168.1.1 -c "tcpdump -v -w - -i eth2" > mypackets.pcap

просто нажмите Ctrl-C, когда закончите, и загрузите файл захвата в свой любимый инструмент анализа, такой как Wireshark.

с маршрутизатором или коммутатором корпоративного уровня вы сможете зеркально отразить порт и использовать для этого программу захвата пакетов, такую как wireshark или netmon. С маршрутизатором d-link нет никакого способа сделать это.

одним из решений было бы получить сетевой концентратор (не коммутатор, а концентратор) и поместить его во внутреннюю сеть. Затем подключите канал связи от концентратора к порту маршрутизатора. Теперь вы создали ситуацию, когда весь трафик В и из вашей сети ударит по всем сетевых адаптеров вашей машины, потому что вы используете концентратор. Если вы сделаете это, вы сможете запустить wireshark или netmon в беспорядочном режиме и захватить весь этот трафик. Написание фильтра для изоляции трафика к / от определенного IP тривиально.

Если пакеты не исходят от самого маршрутизатора (возможно, но маловероятно), пакеты должны поступать с одного из подключенных компьютеров. В этом случае можно использовать packet-sniffer. SmartSniff весьма легко для использования и может быть установлено захватить and/or показать только соединения к/from специфический IP, порт, etc.