Я использую PsExec для запуска сценариев PowerShell на удаленных компьютерах, и как побочный эффект этого, журнал событий" Windows PowerShell "(находится в средстве просмотра событий в разделе" журналы приложений и служб") записывает все наши аргументы в сценарий в разделе"HostApplication". Это проблема, поскольку некоторые из этих аргументов содержат конфиденциальные пароли.

Я попытался установить переменные предпочтений, перечисленные ниже, в false, но он по-прежнему будет создавать журналы, когда двигатель PowerShell начинает. Из того, что я прочитал, это потому, что PowerShell создает эти журналы, прежде чем он даже проверит значение этих переменных предпочтений.

$LogEngineLifeCycleEvent=$false;

$LogEngineHealthEvent=$false;

$LogProviderLifeCycleEvent=$false;

$LogProviderHealthEvent=$false;

наше текущее решение использует эти переменные предпочтений в сочетании с помещением следующей строки в начале каждого из наших сценариев PowerShell, чтобы убедиться, что журналы, созданные при запуске ядра PowerShell стираются.

Clear-EventLog "Windows PowerShell";

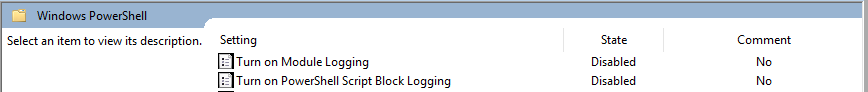

это решение в порядке, но я хотел был бы получить его к пункту где наш пароли никогда не сохраняются в журнале, и журнал никогда не нужно очищать. Есть ли способ отключить ведение журнала PowerShell, чтобы события не создавались в любой момент жизненного цикла ядра PowerShell?

Komp

Komp

3448

3448