Java 7 отключает TLS 1.1 и 1.2 для клиентов. От Архитектура Криптографии Java

Провайдеров Oracle Документация:

хотя SunJSSE в выпуске Java SE 7 поддерживает TLS 1.1 и TLS

1.2, версия не включена по умолчанию для клиентских подключений. Некоторые серверы неправильно реализуют прямую совместимость и

откажитесь говорить с клиентами TLS 1.1 или TLS 1.2. Для совместимости,

SunJSSE не включает TLS 1.1 или TLS 1.2 по умолчанию для клиент

блат.

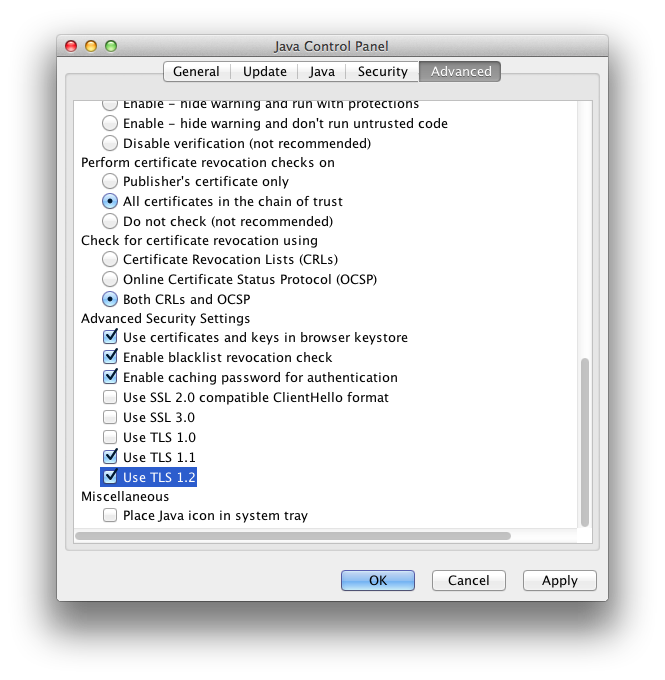

Я заинтересован в включении протоколов в общесистемной настройке (возможно, через файл конфигурации), а не в решении для каждого Java-приложения.

Как административно включения TLS 1.1 и 1.2 системы?

Примечание: поскольку пудель, я хотел бы административно запретить SSLv3 системы. (Проблемы с SSLv3 предшествуют POODLE, по крайней мере, 15 лет, но Java/Oracle/разработчики не уважали основные лучшие практики, поэтому такие пользователи, как вы и я, остаются с очисткой беспорядка).

вот версия Java:

$ /Library/Java/JavaVirtualMachines/jdk1.7.0_07.jdk/Contents/Home/bin/java -version

java version "1.7.0_07"

Java(TM) SE Runtime Environment (build 1.7.0_07-b10)

Java HotSpot(TM) 64-Bit Server VM (build 23.3-b01, mixed mode)

Komp

Komp

3453

3453